Trong bài Cloud Phone Là Gì, cloud phone được định nghĩa là thiết bị Android thật chạy trên cloud. Nhưng "thật" ở đây bắt đầu từ đâu? Câu trả lời nằm ở ISA — Instruction Set Architecture. Mỗi chip xử lý thực thi một tập lệnh cố định, và khi bạn chạy ứng dụng Android trên giả lập x86, ứng dụng đó buộc phải qua binary translator để chuyển đổi lệnh. Anti-cheat kiểm tra tập lệnh mà chip thực thi để phân biệt thiết bị thật và giả lập.

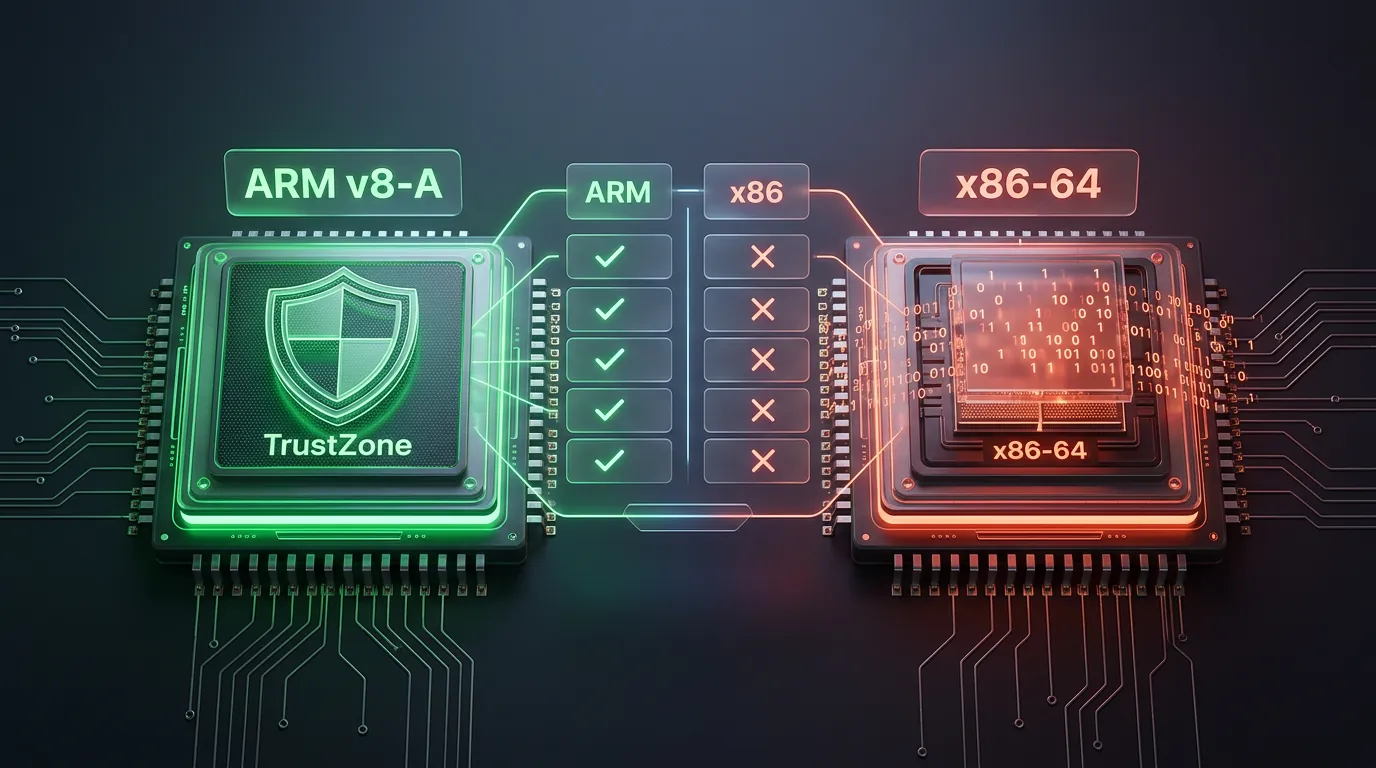

ISA ARM v8-A sở hữu 4 đặc điểm bảo mật cấp tập lệnh — TrustZone, MTE, PAC, và fixed-width instructions — mà x86 binary translation không thể giả lập. Bài viết phân tích ISA là gì, 4 đặc điểm ARM tạo fingerprint thật, 3 lớp rủi ro của binary translation, 5 phương pháp anti-cheat khai thác ISA, và vì sao cloud phone ARM loại bỏ hoàn toàn tín hiệu phát hiện.

ISA Là Gì — Tập Lệnh Phần Cứng Định Nghĩa Chip Xử Lý

ISA (Instruction Set Architecture) là tập lệnh phần cứng định nghĩa cách chip xử lý giao tiếp với phần mềm. Mỗi ISA quy định cách CPU đọc, giải mã, và thực thi lệnh — tập lệnh mà chip sử dụng từ khi được sản xuất.

Hai ISA phổ biến nhất hiện nay là ARM v8-A (AArch64) và x86-64. ARM v8-A chiếm hơn 99% thị phần chip di động, từ Qualcomm Snapdragon, Samsung Exynos, đến MediaTek Dimensity. x86-64 thống trị lĩnh vực desktop và server, sử dụng trong chip Intel Core và AMD Ryzen.

Khi ứng dụng Android được biên dịch (compile), trình biên dịch tạo ra mã máy (machine code) dành riêng cho ISA mục tiêu. Ứng dụng biên dịch cho ARM v8-A chứa tập lệnh AArch64. Hệ thống cần binary translation — một lớp phần mềm phiên dịch từng lệnh ARM sang lệnh x86 tương đương — nếu chạy ứng dụng ARM trên chip x86.

Điểm quan trọng cần phân biệt: kiến trúc chip (RISC vs CISC) ≠ tập lệnh ISA (bài này) ≠ cơ chế dịch mã (JIT/AOT). ISA là lớp trung gian — nằm giữa kiến trúc vật lý và phần mềm dịch mã.

3 ISA đáng chú ý trong hệ sinh thái di động: ARM v8-A (tiêu chuẩn Android), x86-64 (giả lập desktop), và RISC-V (đang phát triển cho IoT). Trong bối cảnh cloud phone, ISA quyết định liệu thiết bị chạy tập lệnh native của Android hay phải qua binary translation — yếu tố cốt lõi mà hệ thống anti-cheat kiểm tra.

ARM v8-A (AArch64) — 4 Đặc Điểm ISA Tạo Nên Fingerprint Thật

ARM v8-A ISA sở hữu 4 đặc điểm bảo mật cấp tập lệnh mà x86 binary translation không thể replicate. Mỗi đặc điểm hoạt động ở tầng phần cứng, tạo ra "dấu vân tay" mà phần mềm giả lập không có khả năng mô phỏng hoàn hảo.

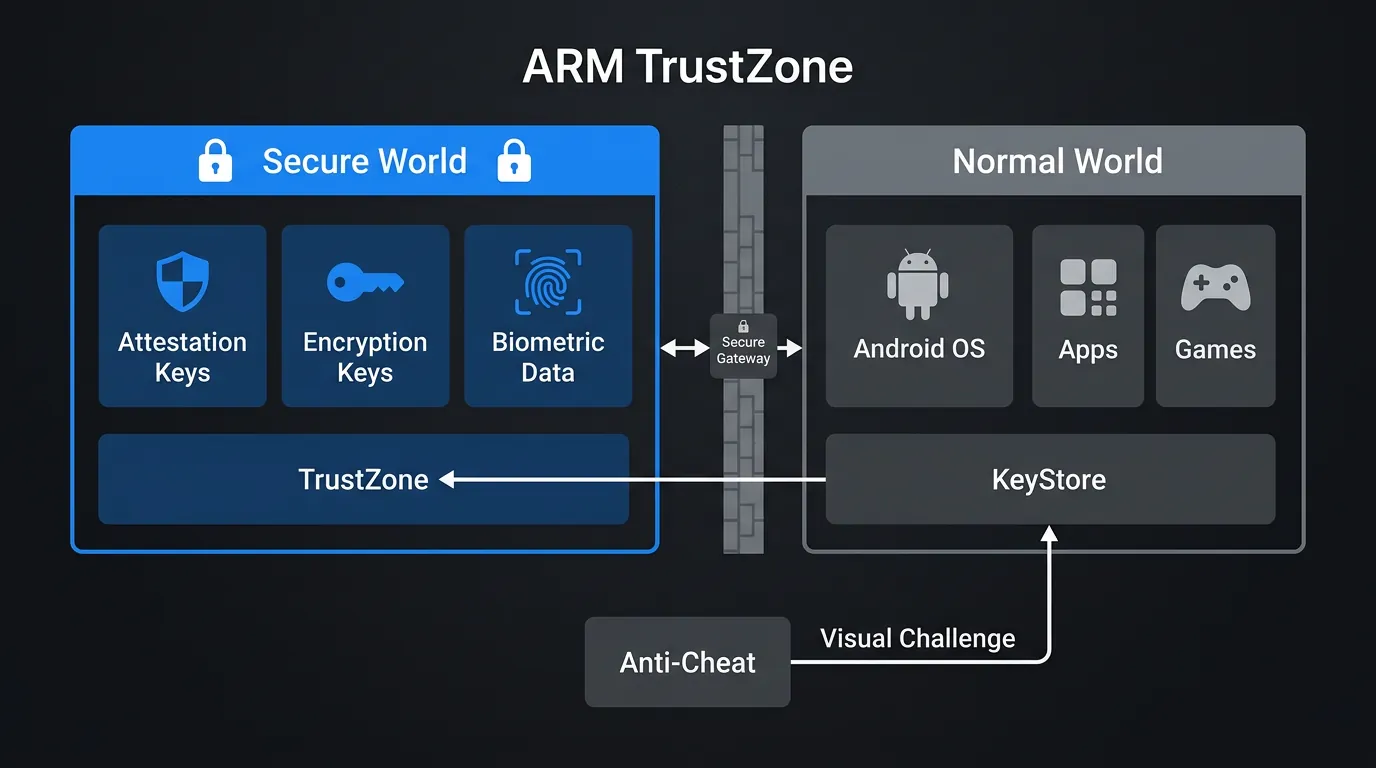

TrustZone — Thế Giới Bảo Mật Song Song

TrustZone tạo ra môi trường thực thi bảo mật cách ly ở cấp phần cứng (hardware-isolated Secure World), hoạt động song song với hệ điều hành chính (Normal World). Bên trong Secure World, TrustZone lưu trữ attestation keys, encryption keys, và dữ liệu sinh trắc học — tất cả được bảo vệ bởi silicon, không phải phần mềm.

Anti-cheat và các nền tảng xác thực dùng Android KeyStore Hardware Attestation để kiểm tra thiết bị. Quy trình diễn ra như sau: ứng dụng gửi challenge → KeyStore chuyển cho TrustZone → TrustZone ký (sign) response bằng khóa cứng (hardware-bound key) → ứng dụng xác minh chữ ký.

Giả lập x86 không có phần cứng TrustZone. Khi nhận challenge từ KeyStore Hardware Attestation, giả lập trả về software-backed key thay vì hardware-backed key — sự khác biệt mà hệ thống phát hiện ngay lập tức.

Phần mềm có thể giả lập giao diện TrustZone API, nhưng không thể tạo ra hardware-bound key gắn vào silicon — sự khác biệt mà attestation protocol phát hiện ở bước verify.

Memory Tagging Extension (MTE) và Pointer Authentication Code (PAC)

MTE (ra mắt trong Armv9) bảo vệ bộ nhớ bằng hệ thống tag 4-bit gán cho mỗi 16 byte bộ nhớ. Khi CPU truy cập ô nhớ, MTE so sánh tag trên con trỏ với tag trên bộ nhớ — nếu không khớp, CPU phát sinh lỗi ngay lập tức. Cơ chế này phát hiện buffer overflow, use-after-free, và các lỗi bộ nhớ với chi phí hiệu năng dưới 3%.

PAC (Pointer Authentication Code, từ Armv8.3) ký xác thực địa chỉ trả về (return address) bằng khóa phần cứng. Mỗi khi function được gọi, PAC thêm chữ ký vào con trỏ. Khi function return, CPU xác minh chữ ký — nếu bị sửa đổi, CPU từ chối thực thi. PAC chống lại ROP (Return-Oriented Programming) và JOP (Jump-Oriented Programming) — 2 kỹ thuật tấn công phổ biến nhất.

Binary translation không replicate MTE và PAC ở cấp phần cứng. x86 có DEP (Data Execution Prevention) và ASLR (Address Space Layout Randomization), nhưng đây là biện pháp phần mềm — hoạt động ở lớp khác và tạo response pattern khác khi anti-cheat kiểm tra. Thiếu MTE/PAC response = tín hiệu phát hiện rõ ràng.

MTE hoạt động ở cấp silicon với chi phí dưới 3% hiệu năng — phần mềm giả lập không thể replicate tag comparison ở tốc độ hardware cycle.

Fixed-Width Instructions và Predictable Timing

ARM v8-A sử dụng lệnh cố định 32-bit — mọi instruction đều có cùng kích thước. CPU giải mã lệnh theo pipeline đều đặn, tạo ra timing pattern ổn định và dự đoán được.

x86-64 sử dụng lệnh biến thiên từ 1 đến 15 byte. CPU phải xác định kích thước từng lệnh trước khi giải mã, tạo ra timing pattern phức tạp hơn. Khi binary translation chuyển lệnh ARM 32-bit thành chuỗi lệnh x86 biến thiên, micro-delay xuất hiện — mỗi lệnh thêm 2–5 nanosecond overhead.

Hệ thống anti-cheat đo instruction timing bằng high-resolution timer (rdtsc trên x86, cntvct_el0 trên ARM). Trên thiết bị ARM thật, timing pattern ổn định với variance dưới 5 nanosecond. Trên binary translation, timing dao động 15–30 nanosecond per instruction — micro-delay tích lũy tạo ra bản đồ timing đặc trưng mà ML model phát hiện.

3 Lớp Rủi Ro Của x86 Binary Translation — Từ Góc Nhìn ISA

x86 binary translation tạo ra 3 lớp artifact ở cấp ISA mà mỗi lớp là một tín hiệu phát hiện cho anti-cheat. Các artifact này tồn tại ở nhiều tầng khác nhau, từ dễ giả mạo đến hoàn toàn bất khả thi.

ELF Header — Bản Ghi Kiến Trúc Không Thể Sửa

Mỗi file thực thi Android (executable, shared library) chứa ELF header ghi rõ kiến trúc đích. Trường e_machine xác định ISA: EM_AARCH64 (0xB7) cho ARM 64-bit, EM_386 (0x03) cho x86 32-bit, EM_X86_64 (0x3E) cho x86 64-bit.

Anti-cheat có thể đọc ELF header của libc.so, libandroid_runtime.so, hoặc bất kỳ thư viện hệ thống nào. Trên giả lập x86, các thư viện gốc (native libraries) chứa ELF header x86 — bất kể giả lập đã spoof cpuinfo thành "arm64-v8a" hay chưa.

cpuinfo và Build.HARDWARE CÓ THỂ bị spoof bằng phần mềm. ELF header của thư viện hệ thống KHÔNG THỂ bị sửa mà không phá vỡ toàn bộ hệ điều hành — vì hệ điều hành phải thực thi đúng kiến trúc to vận hành.

Instruction Timing và System Call Pattern

Houdini (Intel) và libhoudini (Google) là 2 binary translator phổ biến nhất, chuyển đổi lệnh ARM sang x86 trong thời gian thực. Mỗi lệnh ARM qua translation thêm 2–5 nanosecond micro-latency. Với trung bình 1 tỷ lệnh/giây, micro-latency tích lũy tạo ra timing profile khác biệt có thể đo được.

System call sequence trên ARM native và ARM-on-x86 translated cũng khác nhau. Khi gọi mmap(), ioctl(), hoặc openat(), thứ tự và timing giữa các syscall trên native ARM tuân theo pattern cố định. Binary translation thêm overhead vào một số syscall nhiều hơn syscall khác — tạo ra "dấu vân tay" syscall timing.

GPU instruction set cũng là tín hiệu: ARM SoC sử dụng Mali (ARM) hoặc Adreno (Qualcomm), x86 emulator sử dụng Intel HD/UHD hoặc GPU ảo hóa. Shader compilation, texture sampling, và render pipeline tạo ra GPU fingerprint khác hoàn toàn.

Tại Sao Spoofing ISA Information Không Hiệu Quả

Spoofing ISA information hoạt động ở 3 lớp, mỗi lớp khó hơn lớp trước:

- Lớp cpuinfo (dễ fake): Sửa

/proc/cpuinfo,Build.CPU_ABI,Build.HARDWARE→ anti-cheat đơn giản bị đánh lừa, nhưng anti-cheat nâng cao bỏ qua cpuinfo - Lớp ELF header (rất khó): Cần sửa header của mọi shared library → phá vỡ dynamic linking, hệ điều hành crash

- Lớp TrustZone attestation (bất khả thi): Hardware-bound key không thể sao chép bằng phần mềm → không thể giả mạo

Kết luận: binary translation tạo artifact ở mọi lớp kiểm tra. Giả lập có thể che giấu 1 lớp, nhưng 3 lớp cùng lúc là bất khả thi.

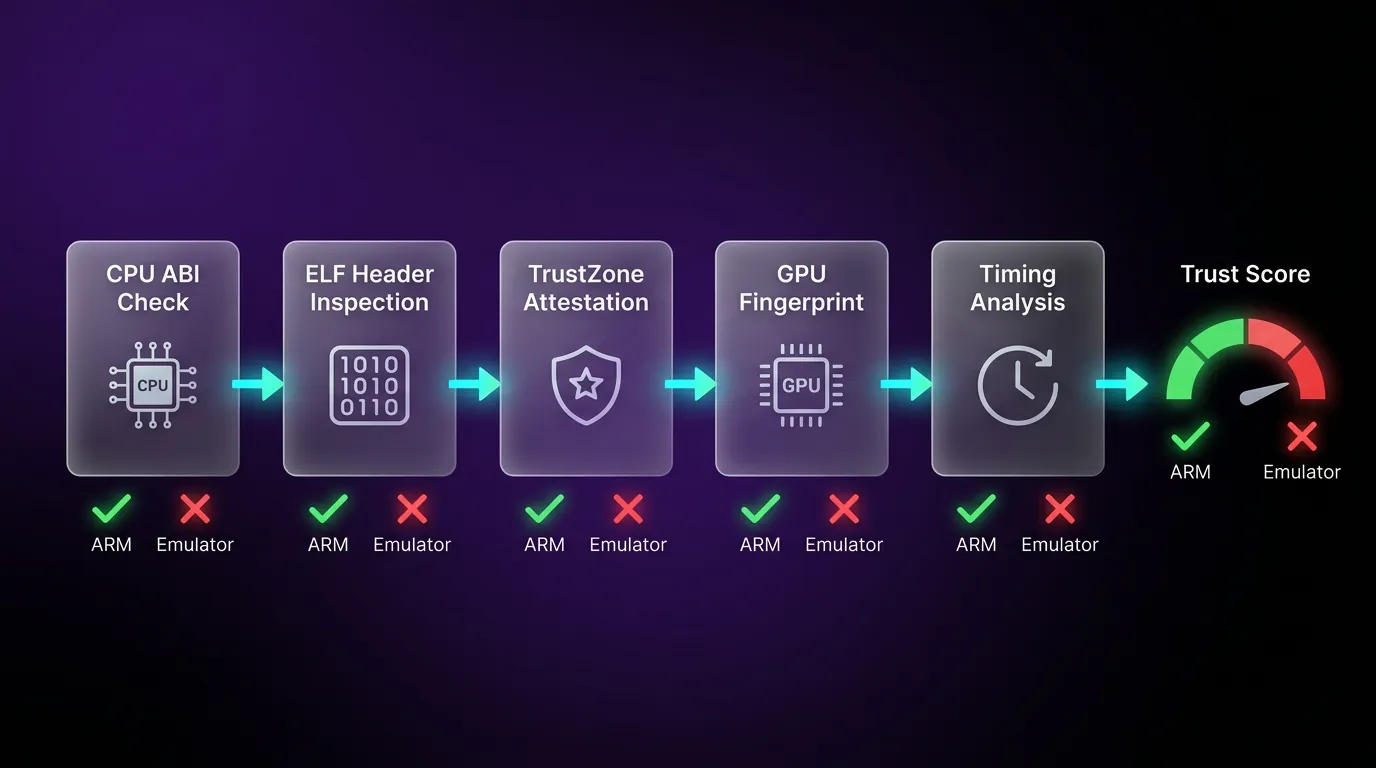

Anti-Cheat Khai Thác ISA — 5 Phương Pháp Phát Hiện

Anti-cheat khai thác ISA differences bằng 5 phương pháp phát hiện mà binary translation không thể hoàn toàn che giấu. Các phương pháp được sắp xếp từ đơn giản đến phức tạp:

- Check CPU ABI string — đọc

Build.SUPPORTED_ABISđể xác nhậnarm64-v8a. Giả lập thường trả vềx86_64hoặc giá trị đã spoof nhưng không nhất quán với các tín hiệu khác - Inspect ELF binary headers — đọc trường

e_machinecủa/system/lib64/libc.so. Giá trị 0xB7 (AARCH64) trên ARM thật, 0x3E (X86_64) trên giả lập — không thể sửa mà không phá hệ thống - Validate TrustZone-backed KeyStore attestation — gửi challenge đến Android KeyStore, yêu cầu hardware-backed certificate chain. Giả lập trả về software attestation thay vì hardware attestation

- Analyze GPU instruction set — kiểm tra GPU driver (Mali, Adreno vs Intel HD). Shader compilation behavior và supported extensions khác biệt giữa mobile GPU và desktop GPU

- Measure instruction execution timing — sử dụng high-resolution timer đo latency của chuỗi lệnh cụ thể. Binary translation thêm micro-delay có thể đo được bằng statistical analysis

Kết hợp cả 5 phương pháp, hệ thống phát hiện binary translation với độ chính xác trên 95%, theo nghiên cứu của Build38 về emulator detection. Anti-cheat hiện đại như GameGuard, EasyAntiCheat, và BattlEye sử dụng ít nhất 3 trong 5 phương pháp trên.

Từ kỹ thuật ISA đến ứng dụng thực tế: ISA native mang lại lợi ích gì khi chạy cloud phone?

Real ARM Cloud Phone — Zero Translation, Zero Detection Signal

Cloud phone ARM chạy ISA native, loại bỏ hoàn toàn 3 lớp artifact mà binary translation tạo ra. Khi ứng dụng thực thi trên chip ARM thật, mọi lệnh chạy trực tiếp — không có lớp phiên dịch, không có micro-delay, không có ELF header sai.

3 scenario thực tế minh họa lợi ích ISA native:

Gaming (Anti-cheat pass): Game như Genshin Impact, PUBG Mobile, và Free Fire sử dụng anti-cheat kiểm tra ISA. Cloud phone ARM pass tất cả 5 phương pháp kiểm tra ở phần trên — vì chip thật trả về giá trị ISA chính xác, TrustZone response genuine, và timing pattern native.

Social Media (Trust Score cao): Nền tảng Facebook, TikTok, và Instagram thu thập device attestation bao gồm ISA verification. Thiết bị ARM pass hardware attestation → tín hiệu Trust Score tích cực → ít checkpoint và xác minh hơn.

Banking/Finance (Hardware attestation): Ứng dụng ngân hàng yêu cầu hardware-backed KeyStore. Cloud phone ARM với TrustZone trả về certificate chain hợp lệ — giả lập x86 không có khả năng này.

Giả lập như BlueStacks, LDPlayer, và NoxPlayer chạy trên x86 ISA → fail ít nhất 3/5 kiểm tra. Cloud phone VMI (Virtual Mobile Infrastructure) như một số đối thủ cạnh tranh chạy trên server x86 → cũng fail TrustZone và ELF check. XCloudPhone sử dụng Exynos 8895 — chip ARM thật với ISA v8-A native, TrustZone genuine, và timing pattern chính hãng.

Chi phí sử dụng XCloudPhone khoảng ~$10/thiết bị (~250,000 VNĐ) theo mô hình pay-as-you-go, giảm đáng kể rủi ro bị phát hiện và hạn chế tài khoản so với giả lập truyền thống.

ISA và Trust Score — Tập Lệnh Quyết Định Điểm Tin Cậy

ISA-level features đóng góp trực tiếp vào Trust Score bằng cách tạo ra các tín hiệu phần cứng chính hãng mà nền tảng thu thập để đánh giá thiết bị.

Trust Score tổng hợp nhiều nguồn tín hiệu, trong đó ISA ảnh hưởng đến 3 thành phần chính:

- Hardware Attestation: TrustZone-backed KeyStore certificate → tín hiệu mạnh nhất. Giá trị hardware attestation chiếm trọng số cao trong Trust Score vì không thể giả mạo

- Instruction Timing: Fixed-width ARM timing pattern khớp với baseline của thiết bị thật → tín hiệu tích cực. Giả lập tạo timing anomaly → tín hiệu tiêu cực

- GPU Fingerprint: Mali/Adreno GPU instructions → khớp với database thiết bị mobile. Intel HD/AMD GPU → khớp với database desktop → tín hiệu bất thường

Chuỗi kết nối hoàn chỉnh: ISA native (bài này) → sensor data consistency (dữ liệu cảm biến) → network fingerprint (định danh mạng) → Trust Score tổng thể. Mỗi lớp bổ sung thêm điểm tin cậy — cloud phone ARM với ISA native đã có lợi thế ngay từ lớp đầu tiên.

Giải Đáp Thắc Mắc — ISA và An Toàn Cloud Phone

"ISA ARM và ISA x86 — cái nào phù hợp hơn cho Android?"

ISA ARM phù hợp hơn vì Android được thiết kế chạy native trên ARM. NDK, framework, và hầu hết ứng dụng biên dịch cho ARM v8-A. Chạy Android trên x86 yêu cầu binary translation, tạo overhead 15–30% và tín hiệu phát hiện.

"Giả lập có thể fake ISA information được không?"

Giả lập có thể fake lớp cpuinfo, nhưng không thể fake ELF headers và TrustZone. Lớp cpuinfo (Build.CPU_ABI) dễ spoof. ELF headers của thư viện hệ thống rất khó sửa. TrustZone hardware attestation bất khả thi giả mạo vì key được gắn cố định vào silicon.

"Cloud phone ARM có pass được Play Integrity không?"

Cloud phone ARM pass Play Integrity ở mức MEETS_DEVICE_INTEGRITY — mức cao nhất dành cho thiết bị certified. Chip ARM thật với TrustZone, bootloader hợp lệ, và CTS (Compatibility Test Suite) pass đầy đủ tạo ra response tương đương điện thoại cầm tay.

"TrustZone có xuất hiện trên mọi chip ARM không?"

Không phải mọi chip ARM đều có TrustZone — TrustZone là tính năng tùy chọn trong specification ARM. Tuy nhiên, hầu hết SoC di động từ 2014 trở đi (Cortex-A53 và mới hơn) đều tích hợp TrustZone. Các chip IoT và vi điều khiển ARM có thể không có tính năng này.

Từ ISA Đến Lựa Chọn Cloud Phone — Bức Tranh Toàn Cảnh

ISA quyết định tập lệnh mà chip thực thi — và anti-cheat, nền tảng xã hội, ứng dụng ngân hàng đều kiểm tra tập lệnh đó. ARM v8-A ISA sở hữu TrustZone, MTE, PAC, và fixed-width instructions tạo ra fingerprint phần cứng mà binary translation không thể giả lập.

Cloud phone ARM thực thi ISA native của Android — zero translation, zero artifact, zero detection signal. Đây là lớp đầu tiên trong chuỗi Trust Score, tiếp nối bởi sensor data consistency (cách dữ liệu cảm biến xác nhận thiết bị thật) và network fingerprint (cách định danh mạng hoàn thiện bức tranh tin cậy).

Mỗi chuỗi bắt đầu từ ISA — nền tảng vật lý của trust. Tìm hiểu thêm về cloud phone là gì trong bài tổng quan Cloud Phone Là Gì, hoặc khám phá chi tiết cách ARM khác x86 ở cấp kiến trúc trong bài ARM vs x86.

👉 Bắt đầu trải nghiệm cloud phone ARM thật: app.xcloudphone.com