Mỗi tháng, hàng nghìn account farming bị ban dù người dùng đã chi $99-$150/tháng cho Multilogin, AdsPower, hoặc GoLogin. Lý do đơn giản: antidetect browser chỉ che được 1 trong 5 lớp phát hiện mà platform sử dụng. Trong bài so sánh tổng quan cloud phone và giả lập, kiến trúc ARM thật được phân tích từ góc phần cứng — bài viết này đi sâu hơn vào lý do tại sao việc che giấu fingerprint ở tầng browser không bao giờ đủ.

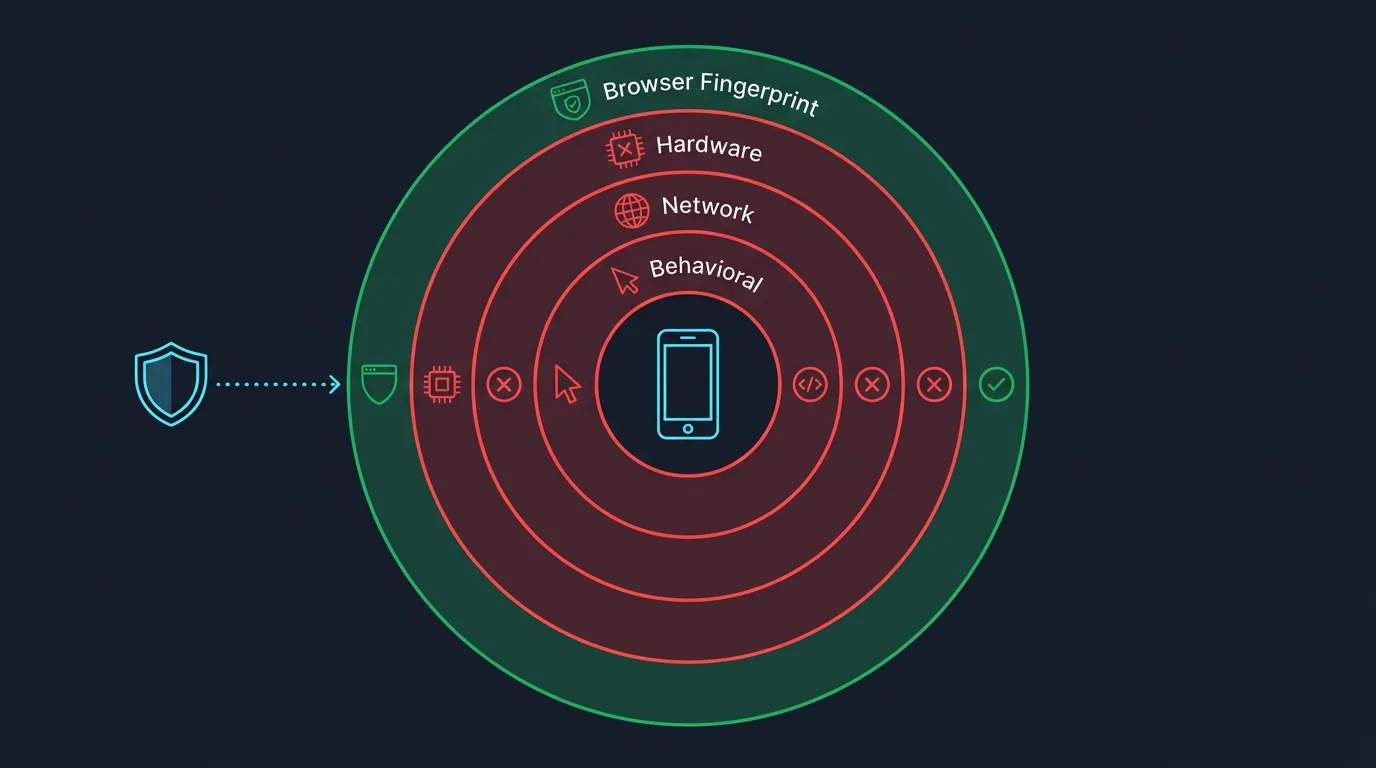

Antidetect browser che lớp browser fingerprint, nhưng để lộ hoàn toàn 4 lớp phía dưới: hardware, network, behavioral, và app SDK — đây là lý do ban rate vẫn ở mức 30-70% ngay tuần đầu tiên.

Bài viết phân tích cách antidetect hoạt động, 5 lớp phát hiện cụ thể, lý do Canvas/WebGL spoofing thất bại, so sánh rủi ro ban rate giữa antidetect và cloud phone ARM, và hướng dẫn chọn tool phù hợp theo loại platform.

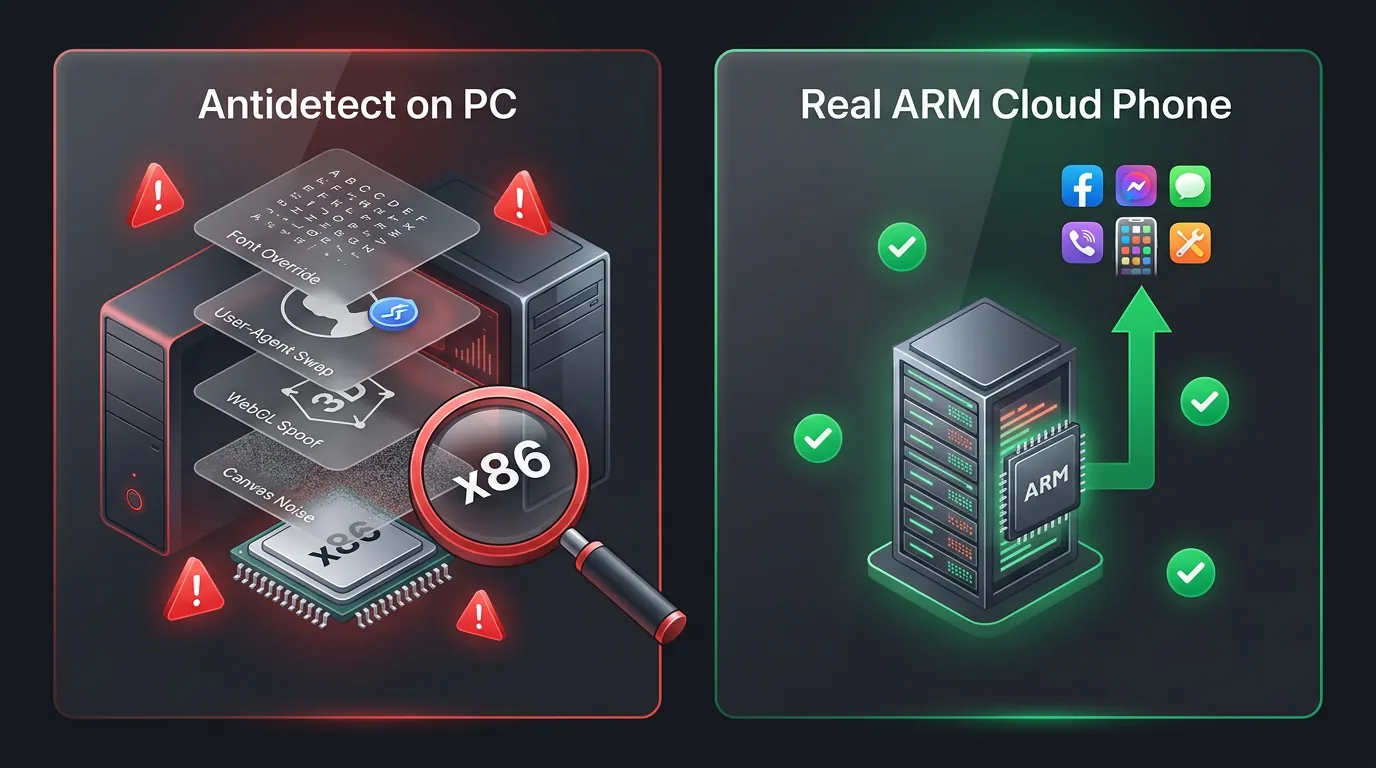

Hệ Thống Antidetect Trên PC Hoạt Động Như Thế Nào?

Antidetect tạo môi trường browser cách ly với browser fingerprint giả, bao gồm User-Agent, Canvas hash, WebGL renderer, và timezone thay thế. Hệ thống này hoạt động bằng cách tạo nhiều profile riêng biệt, mỗi profile có một bộ fingerprint khác nhau để platform nhìn thấy "các thiết bị khác nhau" thay vì cùng một PC.

Thị trường antidetect có 2 loại chính:

- Antidetect browser (Multilogin, AdsPower, GoLogin): Chromium/Firefox đã modify → mỗi tab/profile có fingerprint riêng. Giá từ $0 (free tier 5 profiles) đến $99-$399/tháng

- Antidetect emulator (BlueStacks mod, LDPlayer plugin): Giả lập Android có thêm layer spoofing → thay đổi IMEI, Android ID. Miễn phí nhưng kết hợp 2 lớp rủi ro (emulator + spoof)

Chiến lược chung của cả 2 loại là thay thế giá trị thật bằng giá trị giả — nhưng chỉ ở lớp browser, không chạm được phần cứng phía dưới.

5 Lớp Phát Hiện Mà Platform Sử Dụng — Antidetect Chỉ Che Được 1 Lớp

Platform dùng 5 lớp phát hiện — antidetect browser che được lớp 1, nhưng để lộ hoàn toàn 4 lớp còn lại. 5 lớp phát hiện bao gồm: browser fingerprint, hardware fingerprint, network fingerprint, behavioral analysis, và app SDK checks.

Lớp 1 — Browser Fingerprint (Antidetect CÓ THỂ Che)

Lớp browser fingerprint là lớp duy nhất antidetect che thành công — bao gồm Canvas hash, WebGL renderer string, installed fonts, và User-Agent. Antidetect modify các giá trị này thành công ở cấp API JavaScript.

Tuy nhiên, ngay cả ở lớp này, inconsistency vẫn xảy ra: antidetect khai báo đang dùng "iPhone 15" nhưng Canvas API trả về render pattern của Intel UHD Graphics — platform phát hiện mâu thuẫn ngay lập tức. Detection rate ở lớp này vào khoảng 20-30% nếu platform chỉ check lớp browser.

Lớp 2 — Hardware Fingerprint (KHÔNG Che Được)

Hardware fingerprint là lớp antidetect KHÔNG THỂ spoof vì phụ thuộc phần cứng vật lý của PC. Platform kiểm tra 4 yếu tố hardware:

- CPU instruction set: Lệnh

Build.CPU_ABItrả vềx86_64trên PC, trong khi điện thoại thật trả vềarm64-v8a - GPU compute capabilities: Desktop GPU (NVIDIA RTX, Intel UHD) có compute features khác hoàn toàn với Mobile GPU (Mali, Adreno)

- Sensor data: Gyroscope, accelerometer, magnetometer — PC không có các sensor này. Khi app query sensor → trả về

nullhoặc giá trị tĩnh → bị flag - Build properties:

Build.HARDWARE,Build.BOARD,Build.MANUFACTURERtrả về giá trị x86/emulator

Lớp 3 — Network Fingerprint: TLS/JA3

Network fingerprint bao gồm TLS/JA3 — lớp mà proxy KHÔNG giải quyết được. Khi thiết bị kết nối đến server, quá trình TLS handshake tạo ra một "fingerprint" dựa trên cipher suite, extensions, và elliptic curves mà client gửi.

- JA3/JA4 fingerprint: Mỗi TLS client (Chrome, Firefox, Android WebView) có JA3 hash riêng biệt. Chrome trên Android có JA3 khác Chrome trên Windows — platform so sánh JA3 với User-Agent khai báo

- TCP OS fingerprint: TTL (Time-To-Live), TCP window size, và MSS (Maximum Segment Size) phản ánh hệ điều hành thật — proxy che IP nhưng KHÔNG che TCP/TLS signature

- WebRTC leak: Dù có proxy, WebRTC có thể leak local IP, revealing rằng nhiều profiles chạy trên cùng 1 máy

Lớp 4 — Behavioral Analysis (AI)

Behavioral analysis dùng machine learning phát hiện pattern bất thường từ mouse, keyboard, và session. Các platform lớn như TikTok, Facebook, và Instagram deploy mô hình AI phân tích 3 loại hành vi:

- Mouse movements: Con người di chuột theo bezier curve tự nhiên — bot di chuyển linear hoặc teleport giữa các element

- Typing rhythm: Inter-key delay của con người có variance cao (50-300ms) — automation tools tạo delay cố định hoặc quá đều

- Session patterns: Đăng nhập 50 accounts từ cùng IP range, cùng thời gian, và cùng hành vi → multi-account correlation

Lớp 5 — App SDK Detection

App SDK detection là lớp cuối cùng — CHỈ phần cứng thật mới vượt qua. TikTok, Instagram, và game mobile tích hợp 3 SDK phát hiện:

- Google Play Integrity API (thay thế SafetyNet): Hardware attestation qua TEE (Trusted Execution Environment) hoặc StrongBox. API kiểm tra device integrity ở hardware level → giả lập, root, hoặc modified device đều FAIL

- SafetyNet Attestation (legacy): Vẫn được sử dụng bởi nhiều app cũ

- Root/emulator detection: Kiểm tra sự tồn tại của

subinary, Magisk, Xposed, hoặc emulator files (libhoudini.so,goldfish)

Layer này hoạt động theo cơ chế binary: pass hoặc fail — không có vùng xám. Antidetect browser KHÔNG CAN THIỆP được vào attestation process này.

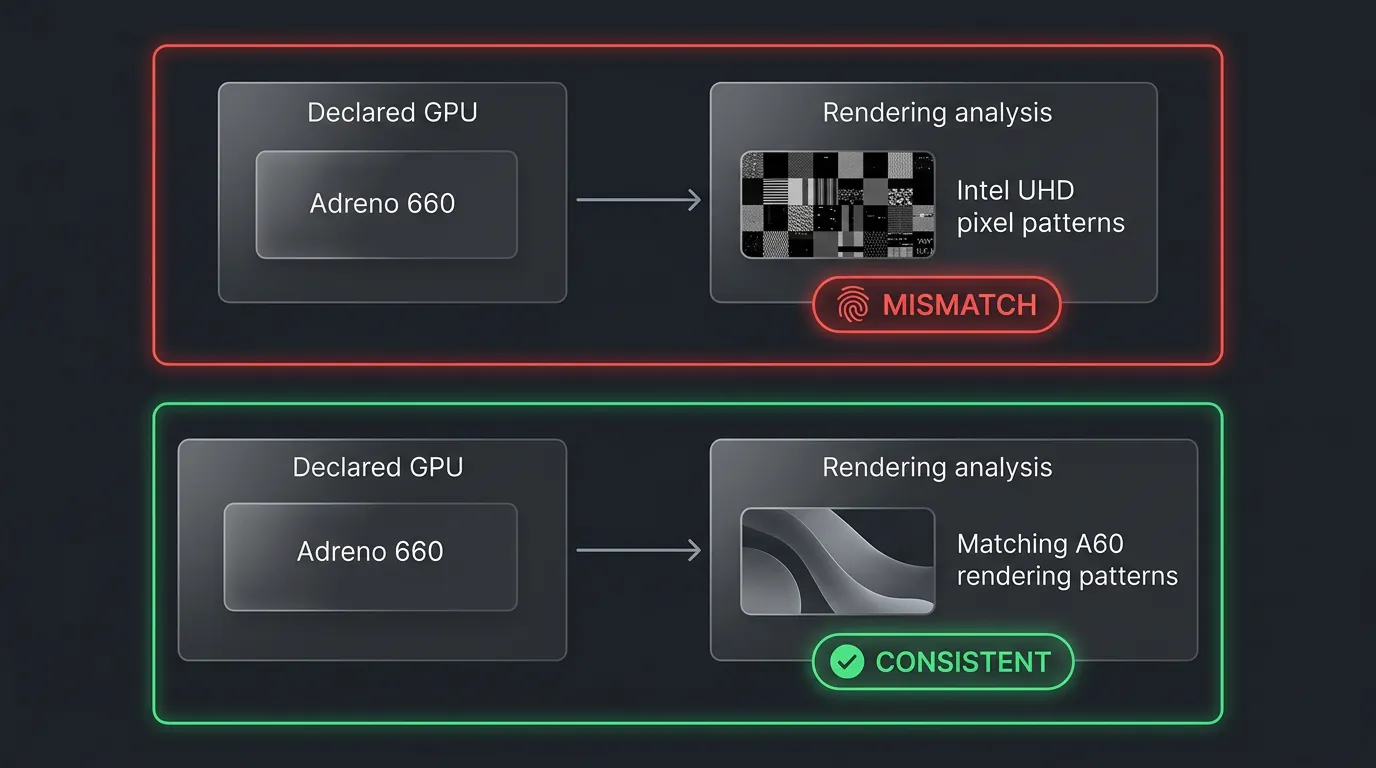

Tại Sao Canvas Và WebGL Spoofing Thất Bại Trong Thực Tế?

Canvas và WebGL spoofing thất bại vì detection system phát hiện noise pattern bất thường và hardware inconsistency giữa giá trị khai báo và render output thực tế.

Canvas spoofing hoạt động bằng cách thêm random noise vào Canvas output — mỗi lần render, output khác đi một chút. Tuy nhiên, platform phát hiện bằng cách render cùng element 3 lần liên tiếp: nếu output thay đổi → đây là noise injection, không phải thiết bị thật (thiết bị thật render kết quả giống nhau mỗi lần).

WebGL spoofing override WebGL renderer string — ví dụ khai báo "Adreno 660" (GPU mobile Qualcomm). Nhưng khi platform gọi WebGL shader compilation và compute tests, kết quả render phản ánh GPU thật (Intel UHD hoặc NVIDIA RTX) — compute capabilities, shader precision, và extension support không khớp Adreno 660. Platform so sánh declared GPU vs actual render output → phát hiện inconsistency.

Cloud phone ARM thật không có vấn đề này: GPU là Mali hoặc Adreno thật → Canvas render output ổn định (cùng kết quả mỗi lần), WebGL renderer string khớp với actual GPU compute → consistent → pass mọi detection check. Bài phân tích antidetect browser vs cloud phone so sánh chi tiết cơ chế detection và kết quả thực tế giữa 2 giải pháp.

So Sánh Rủi Ro: Antidetect Trên PC vs Cloud Phone ARM Thật

Antidetect trên PC dùng chiến lược masking — che triệu chứng bằng cách thay đổi giá trị fingerprint. Cloud phone ARM dùng authenticity — phần cứng thật, fingerprint thật, không cần che gì. Antidetect = masking → ban rate 30-70% tuần đầu. Cloud Phone ARM = authenticity → ban rate dưới 5%.

Sự khác biệt cốt lõi nằm ở philosophy: antidetect cố gắng "giả vờ" là thiết bị thật bằng phần mềm — cloud phone ARM "đã là" thiết bị thật. Bài so sánh tổng quan cloud phone vs emulator phân tích chi tiết tại sao kiến trúc ARM thật là yếu tố quyết định chất lượng fingerprint và tỷ lệ ban.

Khi Nào Antidetect Vẫn Hợp Lý Và Khi Nào Cần Cloud Phone?

Antidetect vẫn hợp lý cho một số use case cụ thể, nhưng cloud phone ARM bắt buộc cho phần lớn tình huống farming hiện đại.

Antidetect phù hợp khi:

- Chỉ farming web-based platforms (forums, websites, web social) — không dùng mobile app

- Chiến dịch ngắn hạn dưới 30 ngày — chưa đủ thời gian để platform build behavioral profile

- Platform không kiểm tra app SDK (Play Integrity) — chỉ check browser fingerprint

- Ngân sách dưới $50/tháng — cần free tier với 5-10 profiles

Cloud phone ARM bắt buộc khi:

- Farming mobile app accounts: TikTok, Instagram, Facebook — app SDK check bắt buộc

- Vận hành dài hạn trên 90 ngày — cần fingerprint ổn định, không bị degradation

- AFK gaming 24/7 — game dùng Play Integrity API, anti-cheat check hardware

- Scale trên 20 accounts — consistency và quản lý tập trung quan trọng hơn

Quy tắc quyết định: Platform detection level quyết định tool phù hợp. Web-only → antidetect OK. Mobile app → cloud phone only.

XCloudPhone cung cấp phần cứng ARM thật, pass cả 5 lớp detection, ~$10/device/tháng (~250,000 VNĐ). Đăng ký tại app.xcloudphone.com.

FAQ

"Antidetect browser có bypass được TikTok không?"

Không. TikTok dùng app SDK check qua Google Play Integrity API kết hợp behavioral AI — antidetect browser chỉ che lớp 1 (browser fingerprint), trong khi TikTok kiểm tra ở lớp 4 (behavioral) và lớp 5 (app SDK). Cloud phone ARM thật pass cả 5 lớp.

"$99/tháng antidetect có đáng không?"

Chỉ đáng cho web-based platform farming. Nếu bạn farming forums, web social, hoặc e-commerce platforms chỉ dùng browser fingerprint check → antidetect hiệu quả. Cho mobile app farming (TikTok, Instagram, game) → không đáng vì ban rate 30-70% làm mất ROI.

"Canvas noise có giúp tránh phát hiện không?"

Một phần — nhưng không đủ. Canvas noise che được 1 trong 5 lớp. Platform hiện đại render Canvas 3 lần liên tiếp để phát hiện noise injection: nếu output khác nhau → flagged. Giải pháp bền vững là phần cứng thật (Cloud Phone ARM), nơi Canvas output ổn định và consistent.

Masking Hay Authenticity: Chiến Lược Nào Bền Vững?

Antidetect trên PC khai thác chiến lược masking — che giấu fingerprint thật bằng giá trị giả. Chiến lược này đã hiệu quả trong giai đoạn 2018-2022 khi platform chỉ kiểm tra 1-2 lớp. Tuy nhiên, với sự ra đời của Google Play Integrity API, behavioral AI, và TLS fingerprinting trong 2024-2026, masking không còn đủ.

Cloud phone ARM thật đại diện cho chiến lược authenticity — không cần che gì vì mọi thứ đều thật. Đây là hướng đi duy nhất bền vững cho farming quy mô lớn và dài hạn.